之前寫過 WordPress 還原和拯救的教學文章,今次這篇是補充版。因為上次還原後,發現仍有跳轉到詐騙網站的現象。只要用戶從Google Search 頁面和Facebook 等Social Media 跳轉到本網站,就有一定可能會被帶到去詐騙網站,真的是令人好苦惱!

學習心得:

- 定時更新Wordpress 的版本

- 更新Plugin。 Plugin也要斷捨離,沒用的就停用和移除,一來可以加快網頁速度,二來滅少風險漏洞

可能性:Plugin過期沒有更新,成為入侵漏洞

WordPress 被駭其中一個可能性就是有過期的Plugin 沒有更新,黑客可以透過Plugin 已有漏洞來入侵網站主機。我回想之前的Wordpress 網站真的有幾個Plugin 沒有更新。我使用FileZilla登入FTP後,的確發現在 Root Folder 和wp-content 及Plugins 文件夾中發現了許多個可疑檔案。

我重新使用 All in one WP migration 來備分。不過今次只輸出文章、多媒體檔案和Database 文件。其他東西一概不要,Plugin、佈景主題等我在新空間重啓Wordpress 後再手動安裝。

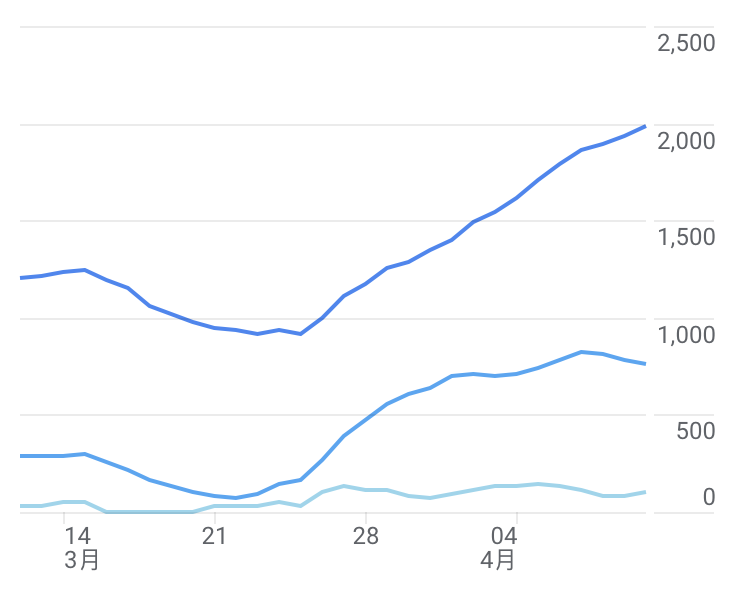

我開了個新的AWS Instance, 並建立新的Wordpress,再把舊有的網文、圖檔都重灌進去。還好一切東西都可以正常運作。跳轉到詐騙網站的情況也沒有再發生。最明顯的改善就是Organic Traffic 止跌回升!

安裝掃描 WordPress 惡意程序插件

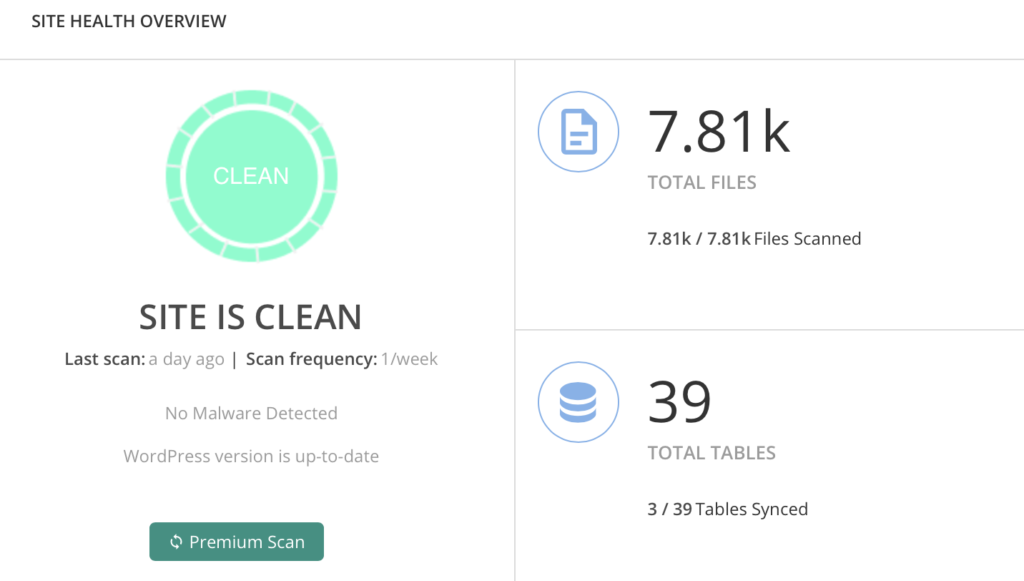

Malcare 是付費插件,作用就似在電腦上安裝一個防毒軟件。 我的備份網站建立好後,我再用它去掃描一下網站有否出現疑似被駭的內容、可疑的程式和惡意的代碼,最後結果是綠色,所有東西一切正常。我立馬呼了一口氣。

我再用Malcare 掃描之前的Wordpress,發現總共有25個疑似惡意代碼。不過要移除它們,你要先啓用Malcare 的付費服務,價錢是99美金。若果真的復原不了,這個也許是唯一可行的做法囉。 (同時也證明了定時備份是相當重要,能夠省錢省時間)

重要的事情講三次:備份!備份!備份!

除了先前已經介紹過的 Vaultpress 外。若果你是AWS 的用戶就一定要選用 Snapshot 功能。多謝朋友仔Eric 的介紹,學懂了使用定時創建Snapshot 去備份網站。 若果大家的主機都是用AWS,一定要做這個動作,以保網站安全。

定時製作Instance Snapshot

若果大家使用電腦有一定年資,也許會聽過和用過Norton Ghost 這個工具。以前的PC 經常會死OS,不想花長時間重灌電腦,我們就會用Ghost 製作鏡像檔。要重灌時,我們就只需要載入備份鏡像,電腦就會還原至正堂狀態。 AWS Instance Snap 也是同一道理,系統會定時創立備份鏡像,若果網站主機掛了,也可以使用最近備份的鏡像來還原。

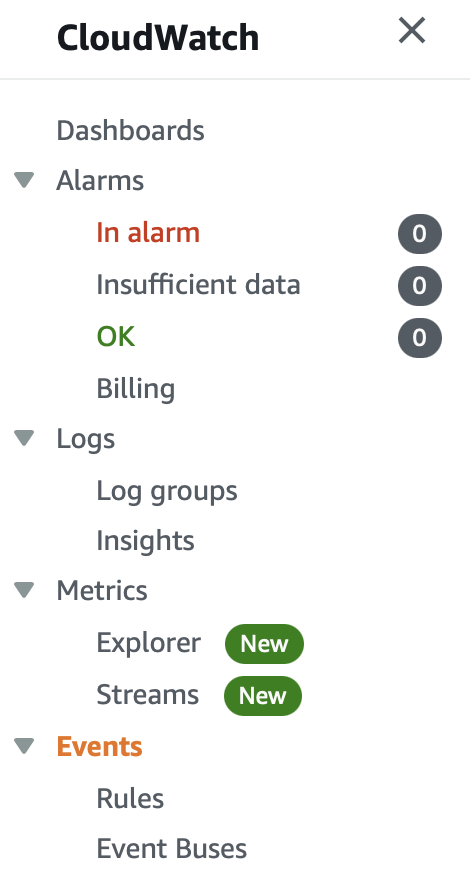

第一步:進到後台後, 搜尋 Cloudwatch,然後到 Events>rules

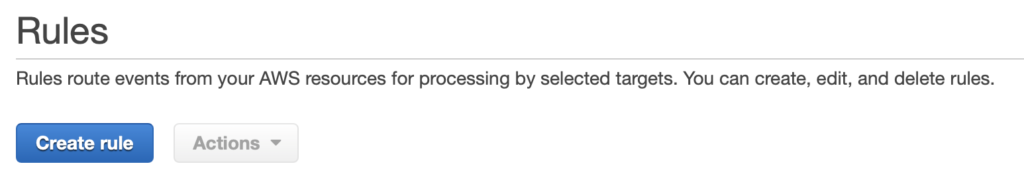

第二步:然後再按 Create rule

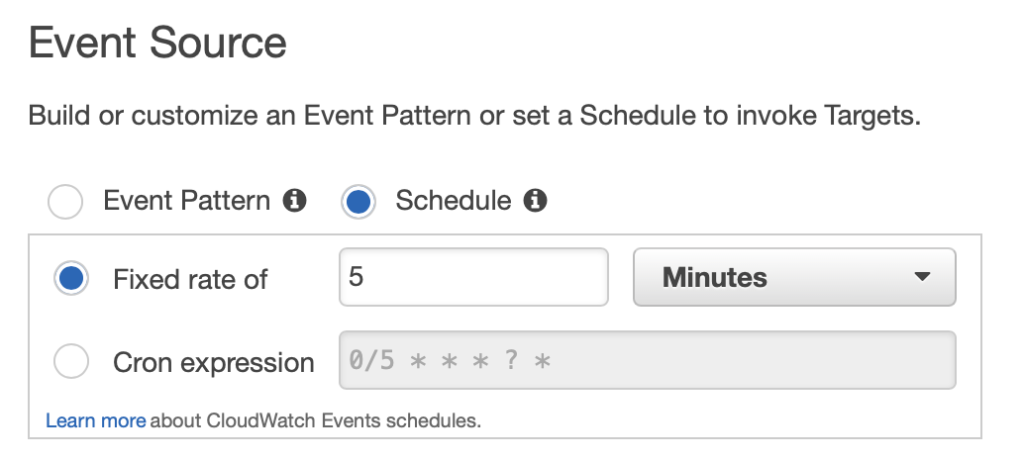

第三步: 選擇Schedule,右邊選擇Cron Expression

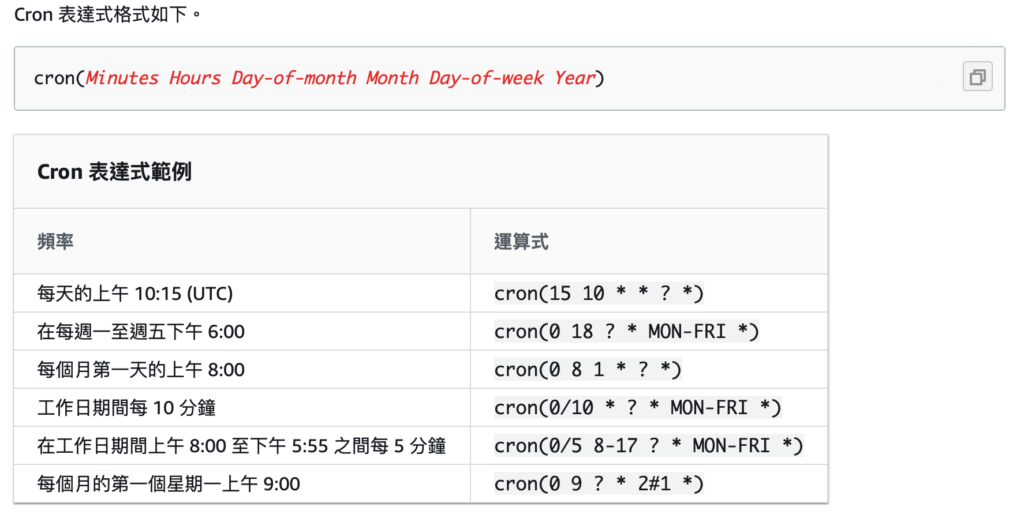

這是比較困難的部分,就是要輸入Cron code 來指定備份的時間和週期。當中有六個變數: Cron (Minutes Hours Day-of-week Month Day-of-month Year) 你可以根據自身需求去調整 snapshot scheduling。AWS 有一個Cron 表達式的教學頁面。

第四步:右邊選擇 EC2 CreateSnapshot API Call。

Volume ID 一欄,你可以查找使用中的主機 Volume ID,複製後再貼上去就行。

我在資料搜集時發現好少中文教案,所以整合了以上的資料,希望可以幫到 WordPress 中文用家啦!

廣告時間:

已經開左Mewe Page (http://mewe.com/p/wingleungblog)和 Medium (http://twlaa.medium.com)啦!

“資源整合:WordPress 系統還原及AWS 定時Snapshot 備份教學” 有 1 則評論